Descarga el audio

Diapositiva 1. Introducción.

La clase desarrolla como se puede hackear un vehículo, las medidas que se pueden adoptar para reducir el riesgo, y las implicaciones en la gestión de la flota.

Diapositiva 2. Las 5 formas de hackeo de un vehículo.

- Hackeo de un vehículo.

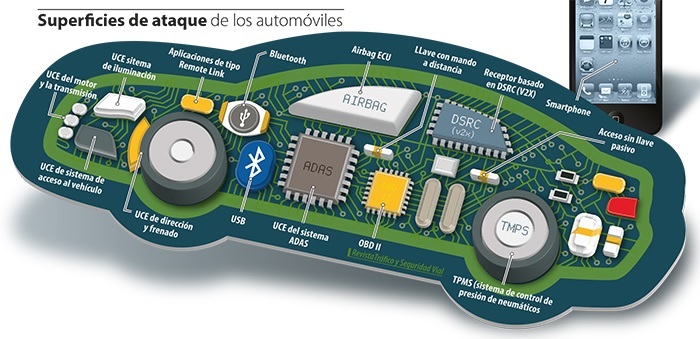

Los coches modernos son cada vez más seguros desde el punto de vista mecánico, pero también dependen más de sistemas electrónicos, software y conectividad. Esta evolución no solo ha abierto la puerta a otras posibilidades, sino también a nuevas vulnerabilidades.

En la actualidad, para robar un vehículo no siempre es necesario romper una ventanilla o forzar la cerradura. En algunos casos, basta con aprovechar los fallos tecnológicos o manipular los sistemas electrónicos para abrirlo, arrancarlo o bloquearlo.

Los fabricantes llevan años reforzando la ciberseguridad de los vehículos y, desde 2024, la normativa europea exige medidas específicas para protegerlos. Aun así, existen varias formas conocidas por las que los ladrones pueden manipular o «hackear» un coche.

- Las consecuencias de un hackeo.

- Pérdida de control físico.

Los atacantes pueden tomar el control de sistemas críticos como el acelerador, los frenos o la dirección, lo que puede provocar accidentes graves.

- Robo del vehículo.

Los hackers pueden desactivar los sistemas de seguridad y abrir las cerraduras electrónicas para robar el coche.

- Ransomware y bloqueo.

Los atacantes pueden bloquear el sistema de infoentretenimiento o inmovilizar el coche por completo, exigiendo un rescate para desbloquearlo.

- Violación de la privacidad.

Acceso a datos personales almacenados en el sistema del coche, como rutas frecuentes, contactos telefónicos, registros de llamadas y ubicación en tiempo real.

- Manipulación de funciones.

Activación malintencionada de funciones como luces, ventanillas, limpiaparabrisas o bocina para distraer o intimidar al conductor.

- Propagación de malware.

Si el coche infectado se conecta a una máquina de diagnosis en un taller, el malware podría afectar a otros vehículos.

- Formas más comunes de hackear un coche.

Los robos y bloqueos de vehículos mediante herramientas tecnológicas pueden llevarse a cabo de distintas maneras, en función del sistema del coche y del método utilizado por los delincuentes. No todos estos procedimientos implican un «hackeo» informático en sentido estricto: algunos requieren acceso físico al vehículo, mientras que otros aprovechan las señales inalámbricas o determinadas funciones de los sistemas del coche.

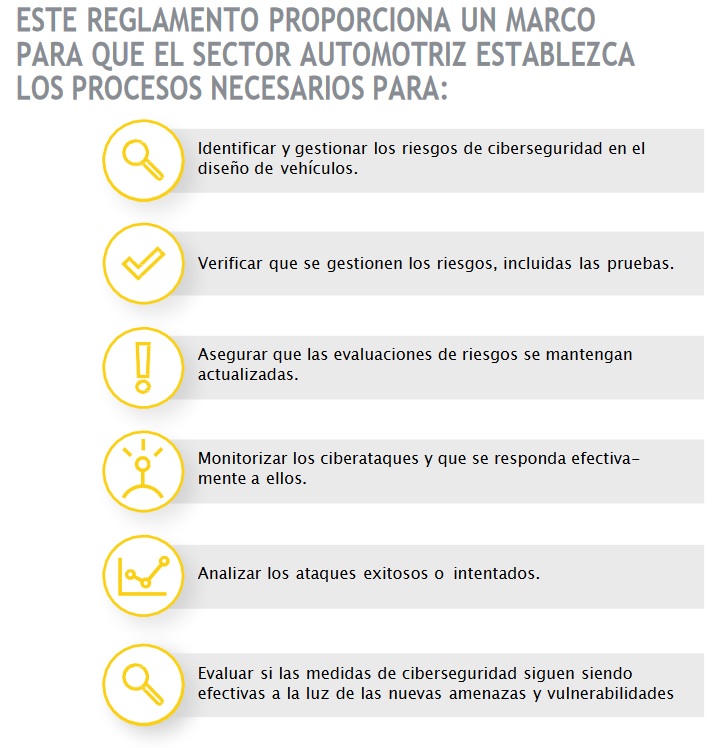

Desde julio de 2024, todos los vehículos nuevos vendidos en la Unión Europea deben cumplir las nuevas exigencias de ciberseguridad establecidas por las regulaciones internacionales UNECE R155 y R156. Estas normas obligan a los fabricantes a identificar vulnerabilidades, proteger los sistemas electrónicos del vehículo y garantizar actualizaciones de software seguras durante toda la vida útil del vehículo.

El objetivo es reducir el riesgo de ciberataques y mejorar la seguridad de los coches conectados, que dependen cada vez más de los sistemas electrónicos y la comunicación digital.

1. A través del puerto OBD-II.

El puerto OBD-II es un conector estándar presente en todos los coches modernos. Se utiliza para diagnosticar averías, comprobar los parámetros del motor y programar determinadas funciones del vehículo.

El problema es que, si alguien consigue acceder físicamente al interior del coche, puede utilizar ese mismo puerto para reprogramar una nueva llave electrónica o modificar el sistema de arranque.

Este método suele requerir que el ladrón haya logrado abrir previamente el vehículo, pero una vez dentro, puede permitirle generar una llave válida en pocos minutos utilizando herramientas específicas. Por este motivo, algunos fabricantes han empezado a incorporar bloqueos electrónicos o protecciones adicionales para limitar el acceso a las funciones críticas del sistema.

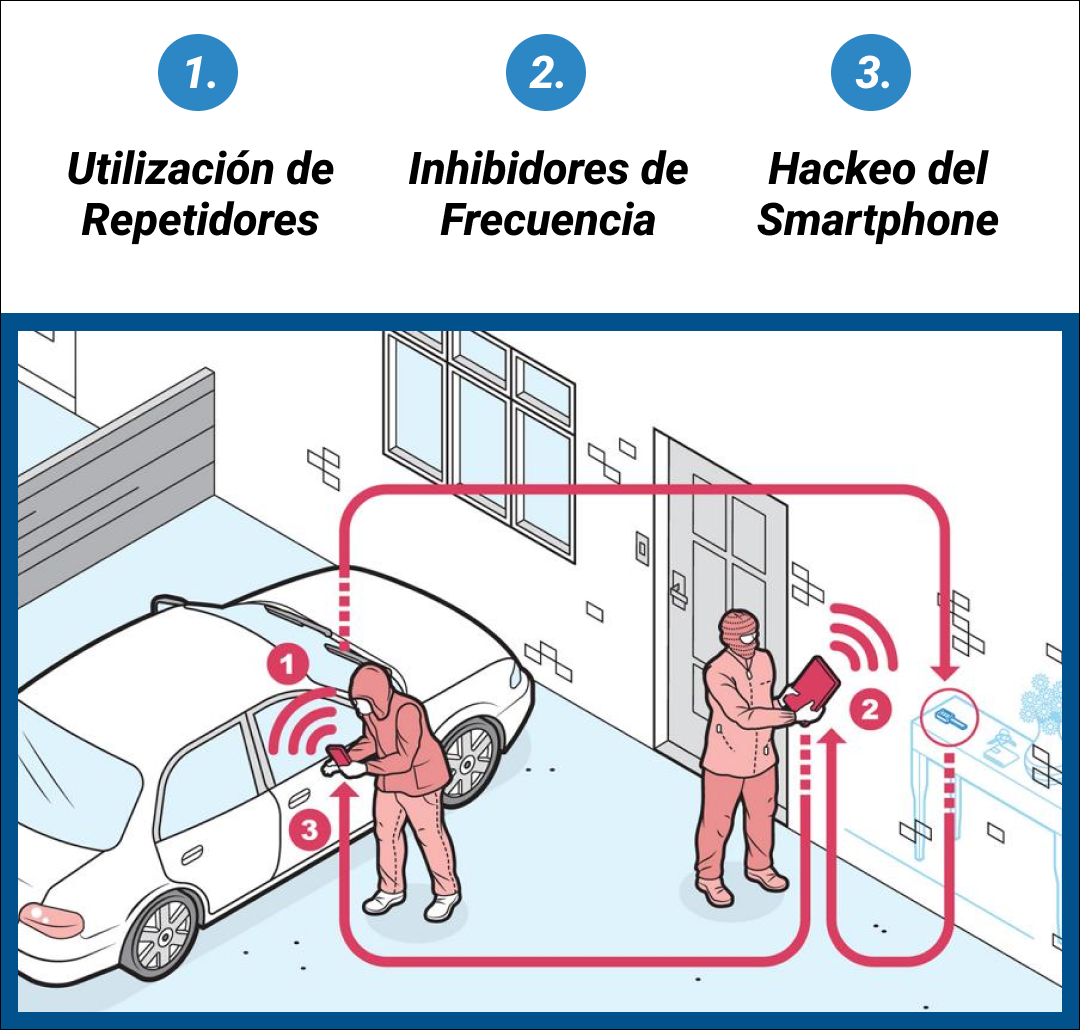

2. Mediante el sistema ‘keyless’, robo por amplificación de señal.

Muchos vehículos modernos utilizan sistemas de acceso sin llave o keyless. Estos sistemas permiten abrir el coche y arrancarlo simplemente llevando la llave electrónica en el bolsillo. El inconveniente es que los delincuentes pueden aprovechar esta tecnología mediante un ataque por amplificación de señal. En este tipo de robo:

Ø Un dispositivo capta la señal de la llave dentro del aparcamiento.

Ø Otro dispositivo amplifica esa señal cerca del coche.

Ø El vehículo cree que la llave está presente y se desbloquea.

Este método no requiere forzar el coche ni clonar la llave, simplemente engaña al sistema para que piense que la llave está cerca. Diversos estudios han demostrado que muchos vehículos con acceso sin llave pueden ser vulnerables a este tipo de ataques si no cuentan con protecciones adicionales.

3. Manipulación de sistemas conectados o puertos del vehículo.

Algunos vehículos permiten conectar dispositivos externos mediante puertos USB u otros sistemas de conexión para reproducir música, actualizar el software o interactuar con el sistema multimedia. En determinados casos, estos puertos pueden convertirse en una posible vía de entrada si se utilizan dispositivos manipulados o programas maliciosos.

Aunque este tipo de ataque es menos común que otros métodos, los expertos en ciberseguridad del automóvil señalan que cualquier sistema conectado al software del vehículo puede convertirse en una puerta de entrada si no está bien protegido.

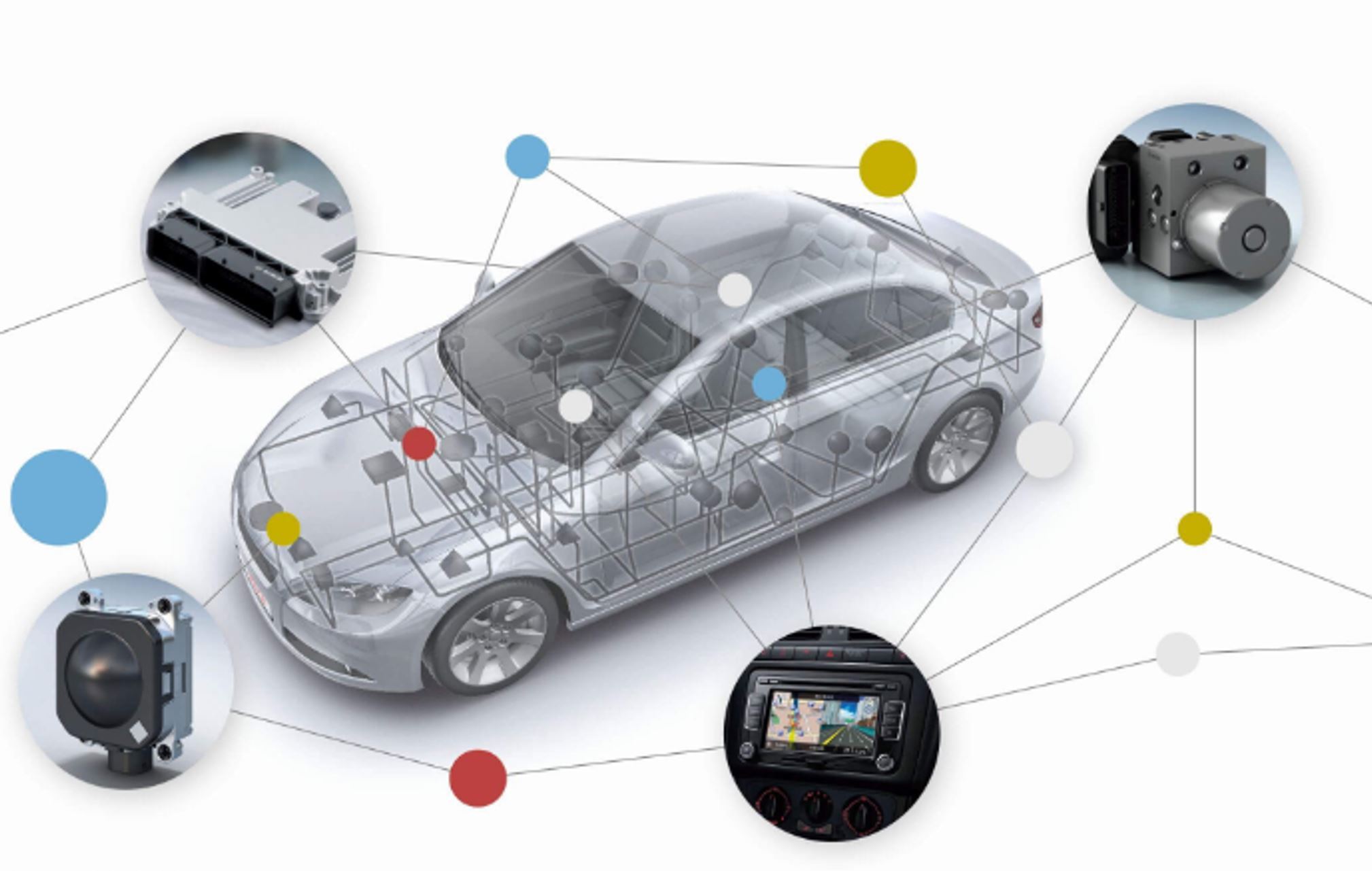

4. Acceder a la red electrónica del vehículo.

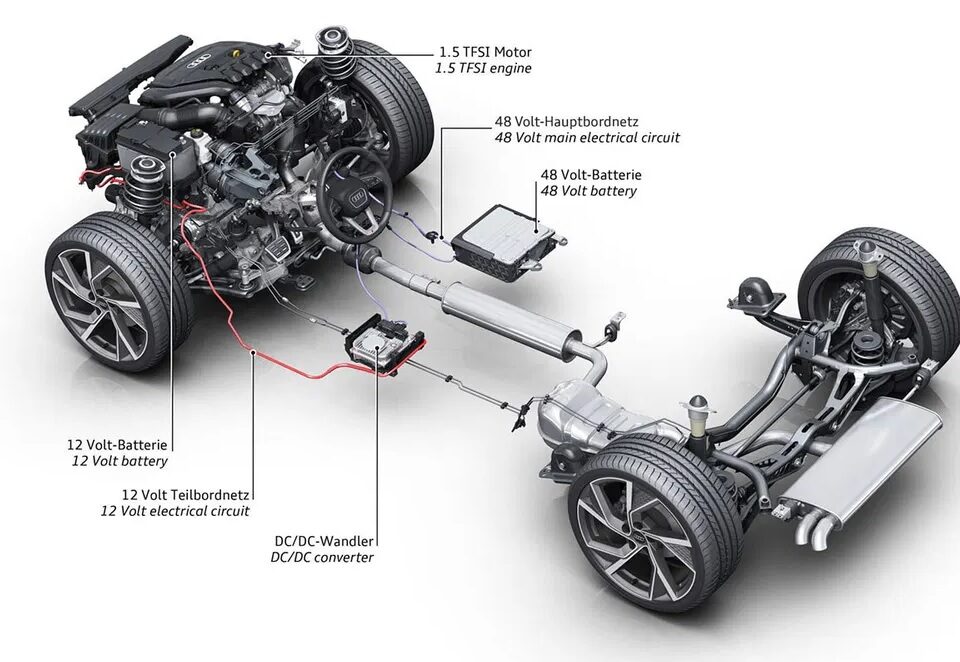

Los coches modernos funcionan como auténticas redes informáticas sobre ruedas. Diferentes centralitas electrónicas controlan sistemas como el motor, los frenos, la dirección, la asistencia a la conducción y los sistemas de seguridad, y se comunican entre sí a través de redes internas, como el bus CAN (Controller Area Network).

Si un atacante logra acceder a esta red, normalmente mediante acceso físico al coche o a través de dispositivos conectados, podría manipular determinadas funciones del vehículo. Se trata de un tipo de ataque complejo y poco frecuente en los robos cotidianos, pero que forma parte de los escenarios que estudian los especialistas en ciberseguridad del automóvil.

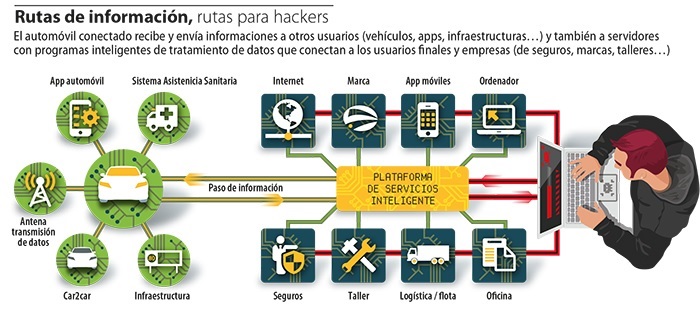

5. A través de aplicaciones o servicios conectados del coche.

Muchos coches actuales cuentan con aplicaciones móviles que permiten abrir el vehículo, consultar su ubicación o controlar distintas funciones a distancia. Estas aplicaciones requieren credenciales de usuario, por lo que un acceso no autorizado podría permitir a terceros interactuar con el vehículo.

Los riesgos pueden aparecer, por ejemplo, si:

1. Se utilizan contraseñas débiles.

2. Se comparten credenciales.

3. El móvil está comprometido por malware.

4. Si la App o el software del coche no están actualizados.

Por este motivo, los fabricantes recomiendan utilizar contraseñas seguras, autenticación adicional, y mantener siempre actualizado el software del vehículo.

- Que hacer si te roban el vehículo.

Si te han robado el coche, es importante que actúes con rapidez para facilitar su localización y realizar los trámites necesarios con el seguro. Estas son las principales recomendaciones:

- Comprueba primero si el vehículo ha sido retirado por la grúa municipal. En ocasiones el coche puede haber sido trasladado por estar mal estacionado o por motivos de seguridad vial.

- Denuncia el robo lo antes posible ante la Policía Nacional o la Guardia Civil. Cuanto antes se registre la denuncia, antes podrán activarse los procedimientos de búsqueda.

- Facilita todos los datos del vehículo: matrícula, marca, modelo, color y cualquier rasgo distintivo que pueda ayudar a identificarlo.

- Contacta con tu compañía de seguros para informar del robo e iniciar el procedimiento correspondiente según las coberturas de la póliza.

- Si el vehículo dispone de sistema de localización o aplicación conectada, comunica esa información a las autoridades para facilitar su recuperación.

Actuar con rapidez puede aumentar las probabilidades de recuperar el vehículo y agilizar los trámites administrativos posteriores.

- Robo de vehículos de flotas.

Los vehículos que más se roban son los turismos, furgonetas y Suvs, porque tienen una alta demanda, y se suelen vender en otros países, o los utilizan para vender sus piezas.

Los camiones o vehículos especializados no se suelen robar porque tienen una demanda muy baja.

Los vehículos de flotas rotulados con el logo de nuestra compañía, administraciones públicas etc. no se suelen robar porque son vehículos fáciles de localizar, y tendrían que quitar toda la rotulación para ser vendidos.

La mayoría de los vehículos de flota tienen parking propio, y no suelen estar estacionados por la noche en la calle, por lo que tienen menos riesgo de robo.

Por lo general los vehículos de flota tienen una baja probabilidad de ser robados, aunque puede ocurrir con los turismos, furgonetas y Suvs no rotulados.

Los vehículos que transportan valores o dinero son los que más riesgo de hackeo tienen, porque lo más importante para los ladrones no es el vehículo sino lo que transportan.

Los transportes de dinero, alta tecnología como ordenadores, tabletas, smartphones etc. obras de arte son los vehículos de flota más propensos a ser hackeados para su robo.

- Implicaciones en la gestión de la flota.

La principal consecuencia de un hackeo en una flota es que nos bloqueen los vehículos, no se puedan utilizar, y nos soliciten un rescate en criptomoneda por desbloquearlos.

Otra consecuencia es que nos pueden robar el vehículo, o la mercancía que transportemos.

Se recomienda adoptar las siguientes medidas.

- Contrata una consultora externa.

Aunque el vehículo cumpla con la normativa UNECE R155 y R156, a día de hoy los vehículos siguen teniendo vulnerabilidades. Hay consultoras especializadas en ciberseguridad de vehículos que te pueden asesorar en las medidas a adoptar para que no te puedan hackear los vehículos de la flota.

Estas consultoras están especializadas en ciberseguridad de vehículos, y nosotros como gestor de flotas, no vamos a tener ni el conocimiento ni la experiencia que tienen.

Hay que tener en cuenta que la tecnología de ciberseguridad y los nuevos métodos de hackeo de los vehículos cambian rápidamente y estas consultoras siempre están actualizadas.

- Establece un protocolo y las medidas de seguridad.

Hay que establecer un protocolo que incluya que sistemas y medidas de seguridad tienen que tener los vehículos, que el conductor no pueda instalar Apps o utilizar el puerto USB, cada cuanto tiempo hay que instalar las nuevas actualizaciones de software etc.

- Formación al conductor y usuarios.

Hay que impartir formación al conductor de lo que puede y no puede hacer con el vehículo, como instalar Apps sin autorización, o conectar su teléfono por USB o bluetooth al vehículo.

- Adquisición de los vehículos.

Adquiere vehículos que cumplan con la normativa UNECE R155 y R156, aunque siguen teniendo vulnerabilidades.

- Utiliza una telemática.

La telemática te proporciona la localización de los vehículos en caso de robo, y también nos puede informar en un camión o furgoneta si nos están robando la mercancía en tiempo real.

- Como reducir el riesgo de robo tecnológico.

Aunque ningún sistema es completamente infalible, existen algunas medidas sencillas que pueden ayudar a reducir el riesgo de robo.

Entre las recomendaciones más habituales se encuentran las siguientes:

-

- Guardar la llave del coche lejos de puertas o ventanas del aparcamiento.

- Utilizar fundas o cajas que bloqueen la señal de la llave en los vehículos con sistema keyless.

- Comprobar siempre que el coche queda correctamente cerrado.

- Evitar dejar llaves o documentación dentro del vehículo.

- Actualiza el software.

Conviene instalar siempre las nuevas versiones del software que proporciona el fabricante para evitar que te hackeen el coche. Si bien es cierto que en ocasiones las vulnerabilidades pueden introducirse a través de ciertas actualizaciones de software, es mucho más arriesgado dejar el coche sin actualizar. Precisamente, la mayoría de estas actualizaciones solucionan las brechas de seguridad que se han ido detectando.

- Desconecta las conexiones cuando no las utilices.

Este es otro clásico de la seguridad en dispositivos electrónicos. Apagar la conexión Bluetooth o Wifi cuando no se utilice forma parte de las medidas básicas de seguridad de un smartphone. Lo mismo ocurre con un vehículo: mientras más puertas mantengas cerradas, más difícil le resultará a un pirata informático acceder a él.

- Escanea los dispositivos que vayas a conectar al coche.

Si vas a conectar un USB u otro dispositivo a tu coche, asegúrate siempre de pasarle antes un antivirus para comprobar que no tenga software malicioso. Estos dispositivos pueden facilitar la entrada a los ciberdelincuentes si no están correctamente protegidos. Ten cuidado con el puerto OBD2 del vehículo si piensas conectarle algún aparato, por ejemplo, para leer códigos de avería o controlar tu estilo de conducción.

- Protege las contraseñas.

Si tu coche tiene Wifi, nunca dejes la contraseña apuntada en un papel en la guantera y asegúrate de que no se vea en ninguna pantalla cuando la introduzcas. Esto es especialmente útil si compartes tu vehículo con otras personas, por ejemplo, si formas parte de una flota de vehículos.

- Cuidado con las Apps.

Los smartphones y los vehículos están cada vez más conectados. Por ejemplo, se puede utilizar el teléfono móvil para abrir y cerrar el coche, para localizarlo cuando no recordamos donde lo aparcamos, para encender la calefacción antes de subirnos a él o incluso para aparcarlo de forma remota. Precisamente por eso, hay que extremar las precauciones al descargar cualquier aplicación en el teléfono móvil, ya que puede suponer una puerta de entrada para los piratas informáticos a todas esas funciones.

- Venta y adquisición del vehículo.

Si adquieres un vehículo de segunda mano, comprueba que se han borrado los datos del conductor anterior y revocado todos sus permisos de acceso. Haz lo mismo si eres tú quien vende el vehículo. Es tan fácil como restablecer la versión de fábrica del sistema de infoentretenimiento.

Diapositiva 3. Gracias por su tiempo.

La clase ha desarrollado como se puede hackear un vehículo, las medidas que se pueden adoptar para reducir el riesgo, y las implicaciones en la gestión de la flota, hasta pronto.

Escrito por José Miguel Fernández Gómez